Seguridad de acceso a aplicaciones web : autenticación de dos factores

Publicado el martes, 4 de Enero de 2011 por Antonio Navarro Navarro

La mayor parte de los sistemas informáticos y redes mantienen de uno u otro modo una relación de identidades personales asociadas normalmente con un perfil de seguridad, roles y permisos.

La autenticación de usuarios permite a estos sistemas asumir con una seguridad razonable que quien se está conectando es quien dice ser para que luego las acciones que se ejecuten en el sistema puedan ser referidas luego a esa identidad y aplicar los mecanismos de autorización y/o auditoría oportunos. Estos sistemas de seguridad existen también en los sistemas de acceso a aplicaciones web como sistemas de correo basados en web, plataformas de publicación de contenidos, back-ends de sistemas de comercio electrónico, banca online, etc.

Estos sistemas tradicionales de autenticación utilizan nombre de usuario y contraseña para autenticar pares de usuarios. Esto proporciona una seguridad mínima, ya que muchas contraseñas de usuario son muy fáciles de adivinar.

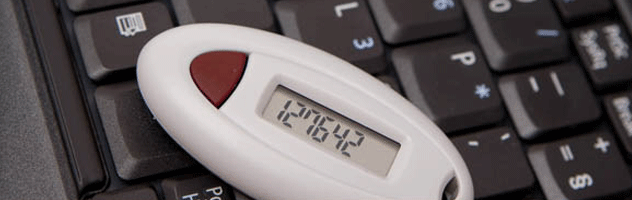

Para mejorar estos sistemas se puede utilizar la autenticación de dos factores que basan la autenticidad del usuario en algo que el usuario sabe (una palabra de paso o contraseña) y algo que el usuario tiene (un sistema de generación de passwords de un solo uso).

Los sistemas de generación de passwords de un solo uso basados en hardware, tradicionalmente usados por la banca privada, ya están al alcance de todo el mundo para mejorar la seguridad en la red.

Estos sistemas pueden usarse tanto para garantizar el acceso a aplicaciones web como para otros entornos como conexión a redes privadas virtuales (VPN), acceso protegido a cuentas privilegiadas en entornos servidor, etc.

Los dispositivos suelen tener un tamaño reducido (pueden llevarse por ejemplo en un llavero), son resistentes a golpes y caidas, líquidos, etc. y tienen un tiempo de vida elevado que permite su utilización durante seis o siete años.

La implantación de este control de acceso adicional en aplicaciones existentes en muy sencilla, y puede realizarse en cualquier plataforma y lenguaje de desarrollo con un par de líneas de código, sin necesidad de librerias especializadas como HMAC-SHA1.

Escuchar, preguntar, idear, proponer, planificar, ejecutar y triunfar.

Si tiene algún proyecto interesante en el que podamos colaborar puede contactar conmigo en el teléfono 691.305.876 a cualquier hora del día o usar el formulario de contacto que encontrará en el apartado correspondiente de esta web.

Catálogo de servicios

- Dominios, marcas y propiedad intelectual

- Gabinete de Peritajes Informáticos

- Aplicaciones de comercio electrónico

- Consultoría profesional sobre Internet

- Coaching tecnológico avanzado

- Marketing on-line y posicionamiento

- Consultoria seguridad, auditorías, LOPD

- Prevención fraude en pago electrónico

- Seguridad acceso con tokens físicos

- Hosting y housing de servidores

- Servicios avanzados de correo electrónico

- Desarrollos para iPhone, iPad, Android

Últimos artículos en el blog

- Peritajes, contraperitajes y metaperitajes

- Generar claves de acceso seguras (III)

- Generar claves de acceso seguras (II)

- El uso de la red Internet en el trabajo

- Generar claves de acceso seguras (I)

- Seguridad de acceso a aplicaciones web

- Sistemas de vigilancia con cámaras IP

- Contratos de acceso a datos en la LOPD

Información de contacto

Si desea contactar conmigo lo puede hacer a través del teléfono 691.305.876 o usando el formulario de contacto.